Менше доби знадобилось ПриватБанку, Ощадбанку, порталу "Дія", сайтам Міністерства оборони та Збройних сил для відбиття наймасштабнішої в історії України DDoS-атаки, яка почалась 15 лютого.

Редакція пояснює, як відбувалась атака, які були її цілі та чому американська Агенція з кібербезпеки та безпеки інфраструктури рекомендує бізнесу і державним установам США також готуватися до російських кібератак.

Хронологія DDoS-атаки

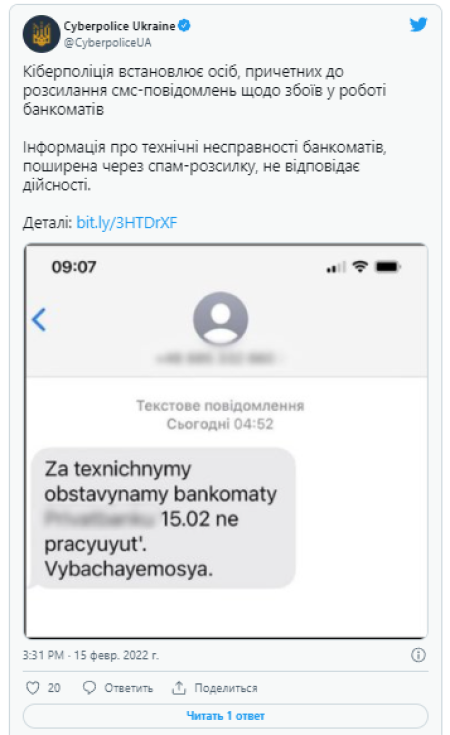

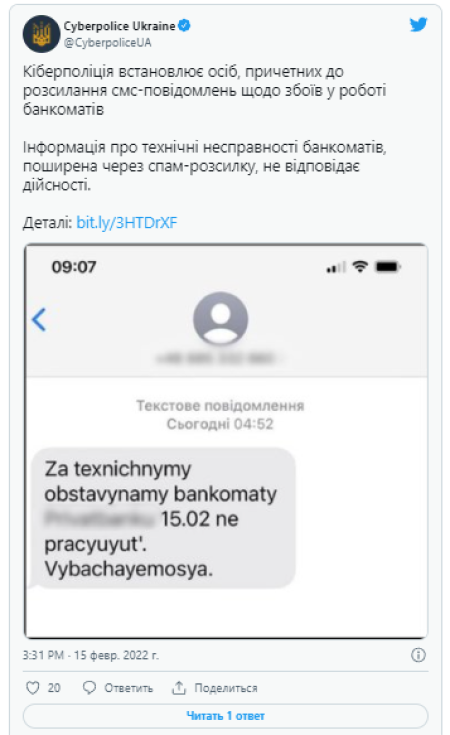

Кібернапад на українську банківську систему розпочався рано вранці 15 лютого. На мобільні номери клієнтів ПриватБанку з польських номерів масово почали надходити SMS-повідомлення в яких містилось попередження про те, що в цей день через технічну несправність банкомати Привату не працюватимуть.

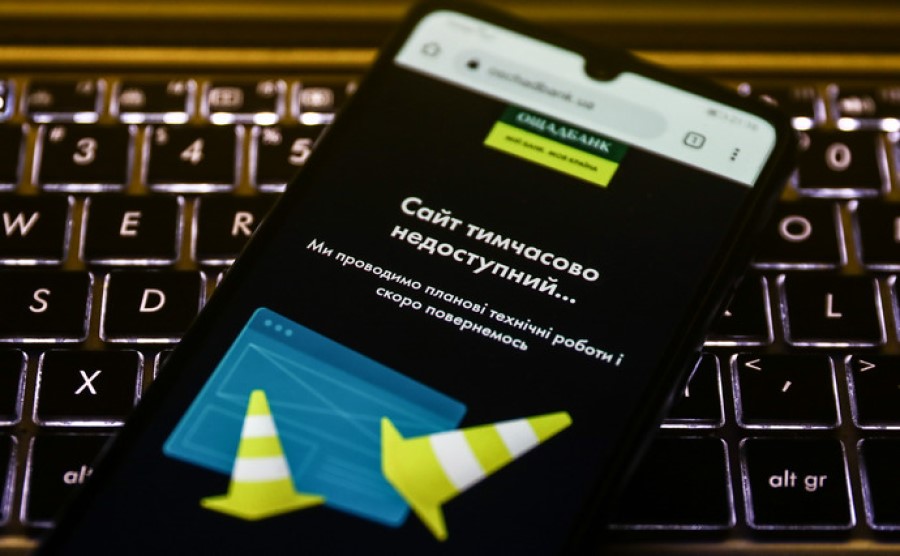

Згодом, о 15:00 розпочалась DDоS-атака на мобільні застосунки двох державних банків – "Приват24" та "Ощад24/7", а також вебсайти – Міністерства оборони та Збройних сил України.

Через це два банківських застосунки не працювали впродовж кількох годин. Користувачі "Приват24" повідомляли про проблеми з проведенням платежів та загалом з роботою додатку. Декому не вдавалося навіть зайти у застосунок, в інших не показувався баланс і останні транзакції.

Не працював як застосунок "Приват24", так і вебсайт ПриватБанку. Ввечері в установі заспокоїли – жодної загрози для коштів вкладників немає.

У роботі Ощадбанку також спостерігалися збої, інтернет-банкінг не працював. Вебсайти Міноборони та Збройних сил не працювали.

Сайти банків відновили роботу о 20:10.

За словами співзасновника monobank Олега Гороховського, DDоS-атака 15 лютого була направлена на майже всі українські банки, але з різною результативністю.

"Пробували (атакувати) Альфу (Альфа-Банк) та А-банк. П'ять хвилин тому пішли масовані запити з вузла в Нідерландах. Якщо буде потужно штормити, будемо змушені тимчасово відключити "зовнішній світ" і залишити лише Україну", – написав Гороховський.

Того ж вечора DDоS-атаці піддалась система доменних імен (DNS) домену gov.ua, який призначений для розміщення сайтів органів державної влади України. У домені налічується 4,7 тис імен (сайтів).

"Атака почалася 15 лютого о 20:21 і тривала понад п'ять годин. Її потужність перевищувала 150 Gbps (гігабіт в секунду). Джерелом атаки були як зарубіжні, так і українські IP-адреси. Фахівці реєстру домену .UA компанії "Хостмайстер" ввели в роботу резервні сервери, що дозволило підтримати працездатність доменної системи. Під час атаки фіксувалося також підвищене навантаження на DNS-серверах, які забезпечують роботу доменів com.ua та org.ua" - повідомив вже 16 лютого адміністратор домену .UA ТОВ "Хостмайстер".

Сайти Міністерства оборони та Збройних сил відновили свою роботу в першій половині 16 лютого.

"Офіційний веб-портал Міністерства оборони України зазнав безпрецедентної DDoS-атаки, яка ще триває. Атаку спрямовано на максимальне завантаження серверних потужностей, на яких працює сайт. Зловмисники напевно знали, що сайт захищений від класичних DDoS атак, тому вдалися до пошуку вразливих місць у коді самого сайту. Можемо констатувати, що це їм, на жаль, вдалось", – повідомили деякі подробиці атаки представники Міноборони.

DoS-атаці 15 лютого піддався також і портал державних послуг "Дія".

"Приблизно о 20:00, услід за банками, потужна DDoS-атака розпочалася і на портал Дія, що було очікуваним", – написав міністр цифрової трансформації Михайло Федорів у своєму телеграм-каналі.

Початковий вектор – Росія та Китай. Десь 600 тисяч пакетів шкідливого трафіку в секунду. Наші фахівці швидко "обрізали" цей напрямок, але атака повернулася вже з Чехії та Узбекистану. І знову була "відбита". Для користувачів "Дії" атака залишилася непомітною", – додав він.

Що таке DDoS-атака

DDoS-атака – напад на комп'ютерну систему з наміром зробити комп'ютерні ресурси недоступними для користувачів.

Найпоширенішим методом нападу є насичення атакованого комп'ютера або мережевого устаткування великою кількістю зовнішніх запитів, через що атаковане устаткування не може відповісти користувачам, або відповідає дуже повільно.

DDoS-атаки – розповсюджений інструмент брудної конкуренції серед власників інтернет-магазинів, онлайн-казино, великих компаній, прибуток яких пов'язаний з наданням онлайн-послуг. Такі напади популярні, тому що дозволяють вивести з ладу практично будь-яку погано написану систему, і при цьому не залишити доказів атаки.

Не зважаючи на великий інформаційний резонанс, нічого екстраординарного в DDoS-атаці 15 лютого немає, переконує експерт у сфері кібербезпеки Андрій Баранович.

Вартість організації подібного нападу на "чорному" ринку може коштувати лише кілька тисяч доларів.

"Ми можемо підтвердити DDоS-атаки, але не бачимо жодних ознак того, що їх вплив є критичним… Ця діяльність може полягати в тому, щоб зберегти відчуття тиску на Україну в умовах більш позитивних новин за останній день", – пише журналіст у сфері кібербезпеки Кім Зеттер.

Вже за підсумками відновлення систем начальник департаменту кібербезпеки СБУ Ілля Вітюк, Михайло Федоров вартість здійсненої атаки оцінили у "мільйони доларів".

Цілі DDоS-атаки

На думку Барановича, напад 15 лютого є продовженням кібератаки, яка мала місце 14 січня. Мета атакуючих полягала в провокуванні паніки серед населення України щодо стійкості банківської системи.

"Якби вдалося надовго "повалити" банківські сервіси, з одночасною розсилкою панічних SMS про те, що банкомати не працюють, це могло викликати занепокоєння. Але в Україні навіть в державному секторі місткість інтернет-каналів досить велика. Через це повалити й вимкнути все просто неможливо. Тому вважати таку атаку успішною навряд чи можна", – каже експерт.

Схожої думки дотримуються і західні експерти у сфері кібербезпеки.

В коментарі NBC News Джон Халтквіст, віце-президент компанії, яка спеціалізується на кібербезпеці Mandiant, сказав, що SMS-спам та DDoS-атаки можуть бути скоординованою інформаційною операцією, яка мала б призвести до втрати віри українців у свої фінансові установи.

"Ми не знаємо всіх деталей кампанії, але обидва інциденти (разом з кібератакою 14 січня) можуть бути єдиним задумом, мета якого: поставити під сумнів безпеку фінансової системи країни", – сказав Халтквіст.

Між тим, як повідомляє The Washington Post, нещодавно розсекречені розвідувальні дані західних спецслужб свідчать про те, що російські урядові хакери, швидше за все, вже зламали критично важливу українську інфраструктуру і в разі вторгнення запустять набагато більш шкідливі атаки.

Журналіст видання посилається на високопоставленого чиновника з розвідки США, знайомого з документами розвідки. Той стверджує, що на початку вторгнення Росія може за допомогою кібератаки припинити роботу в Україні систем електропостачання, транспорту, фінансів та телекомунікацій.

Така кібератака може бути втілена або для прямої підтримки військової операції, або для створення відчуття паніки, яке дестабілізує ситуацію в середині країни.

Що там із стратегією кібербезпеки?

За словами Барановича, ніхто не може бути застрахований від зламів і DDoS-атак, але це не означає, що не потрібно нічого робити.

"Зараз досить непогано працює національний кіберцентр при Раді національної безпеки і оборони, Держспецзв'язку. Але стратегія національної кібербезпеки, яка була прийнята президентом Зеленським, нагадує не стратегію, а "клаптеву ковдру". Цілісного інституційного підходу до організації національної кібербезпеки немає. І це те що потрібно змінювати", – зазначає експерт.

Треба відзначити, що західні, особливо американські ЗМІ, ретельно відстежують всі кібератаки, які відбуваються в Україні. Спецслужби США докладно аналізують кожен кіберінцидент в нашій країні.

На підставі цього аналізу американське Агентство кібербезпеки та безпеки інфраструктури (CISA) створило для бізнесу і державних структур своєрідний "чек-ліст", де детально описуються заходи готовності, які потрібно вжити для зменшення ймовірності успішної російської кібератаки.

Начальник департаменту кібербезпеки СБУ Ілля Вітюк

Зарано ще казати про конкретних виконавців атаки Це доволі тяжка робота по встановленню виконавців через те що багато технічних переломів існує на цьому шляху.

Вартість такої атаки сягаэ мільйони доларів. Не може окремий хакер, чи група хакерів дозволити собі витратити такі кошти, щоб потім не отримати ніякого матеріального зиску. Такі атаки завжди проводять держави через свої спецслужби або підконтрольні або створені ними хакерські злочинні об'єднання.

Тобто, створюється спеціально інфраструктура для таких атак. Тому що, якщо спробувати на "чорний" ринок і спробувати купити таку DDoS-атаку з таким обсягом трафіку, то це буде неможливо.

Тому ми чітко бачимо тут слід іноземних спецслужб і вже сьогодні є окремі ознаки схожості з атаками 13-14 січня 2022. Методика і спосіб цих атак інший, але ми бачимо по певній схожості інфраструктури, яка використовувалася зловмисниками і можемо попередньо казати, що ці атаки пов’язані.

І ми знаємо, що єдиною країною, яка зацікавлена в таких іміджевих ударах по нашій державі, це Російська Федерація. Але це буде встановлено в рамках відповідного розслідування.

Міністр цифрової трансформації Михайло Федоров

15 лютого була здійснена найбільша в історії України DDoS-атака на урядові сайти, на банківський сектор. Ця атака має безпрецедентний характер. Зрозуміло, що вона готувалася заздалегідь. Ключова мета і ціль цієї атаки - це дестабілізація ситуації в країні.

Але вчора всі органи, які відповідають за кібербезпеку, відреагували на атаку дуже швидко. Не вдалося досягнути цілі, яка була поставлена тими, хто працював над цією DDoS-атакою. Банківська система дуже швидко відновилася, всі банківські веб-сайти були відновлені дуже швидко.

Ми можемо говорити, що вартість подібної атаки сягає мільйонів доларів. Вектор атак був з різних країн. Але головне ми були до цього готові.

Заступник cекретаря Ради національної безпеки і оборони України Сергій Демедюк

Цю DDoS-атаку ми класифікуємо як інформаційно-психологічного атаку. Не як деструктивну атака, яка пошкодила інфраструктуру, а виключено як таку, яка здійснювалася для психологічного впливу на населення. Показати відсутність доступу до інформаційних ресурсів, які надає держава і фінансові установи.

#Первая полоса #российская агрессия #технологии #Приватбанк #Ощадбанк #Дія #кибератака #кибербезопастность #Минцифры #киберполиция